王子 第2页

-

Windows下IIS安装ModSecurity的相关教程

本文主要介绍Windows下为IIS安装ModSecurity 2.9.3以及对应的规则配置教程,IIS的安装过程在本文中不做阐述。请注意,个人并不建议使用ModSecurity来对IIS下的网站进行防御,因为OWASP的规则虽然能够防御大部分的网站入侵行为,但是其毕竟是国外开源项目,规则内缺少针对国内开源程序的漏洞防护,如织梦、PHPCMS、ThinKPHP等,因此,除非是现有的安全软件无法进行有效防护,或是要提高自动化运维水平,否则仍然建议使用国内目前流行的第三方安全软件,如护卫神、安全狗等。一、安装VCred...

-

ModSecurity通过SecRemoteRules指令加载远程服务器上的规则

本文主要介绍如何通过SecRemoteRules指令,来加载放置在远程服务器中的规则文件。一、应用场景该方法适合服务器数量众多,但经常需要更新规则的运维人员。作为景安网络产品经理,本人在通过使用ModSecurity为20万个网站进行基础防护时,由于云服务器数量巨大,每次更新规则后,都需要将新的规则文件同步到所有的服务器当中,虽然可以通过工具将规则文件进行批量自动上传,但是直接将规则放置在远程服务器当中,然后由业务服务器自动加载,更能减少运维工作量。二、指令介绍SecRemoteRules允许从指定的某个HTTPS...

-

ModSecurity OWASP规则集的两种配置模式

本文主要介绍ModSecurity OWASP核心规则集的两种配置模式。OWASP规则的官方Github下载地址:https://github.com/coreruleset/coreruleset。OWASP V3核心规则集目前支持两种配置模式:1、异常评分模式(默认);2、独立控制模式;异常评分模式,也可称为"协同检测模式",在此模式下,当检测到威胁时,并不会直接阻断此次访问,而是向下继续进行规则匹配,每个匹配成功的规则都会增加"异常分数",在对客户端发起的请求...

-

ModSecurity防CC攻击、防采集规则配置

本文主要介绍如何通过ModSecurity,来拦截单个IP对服务器的CC攻击或采集行为。该教程主要针对Apache,如果使用的是Nginx,则建议使用Nginx自带的HttpLimitReqModule模块进行防御,因为规则中的部分指令在ModSecurity V3版本中暂不支持,最终的效果是只要达到设定的攻击阈值,就会将IP地址进行永久封禁,除非重新加载Nginx,虽然看似更安全,但是封禁的IP信息会保存在内存中,随着封禁IP数量的增加,占用的内存也会越来越大,这部分内存只会在Nginx重新加载时才会释放。202...

-

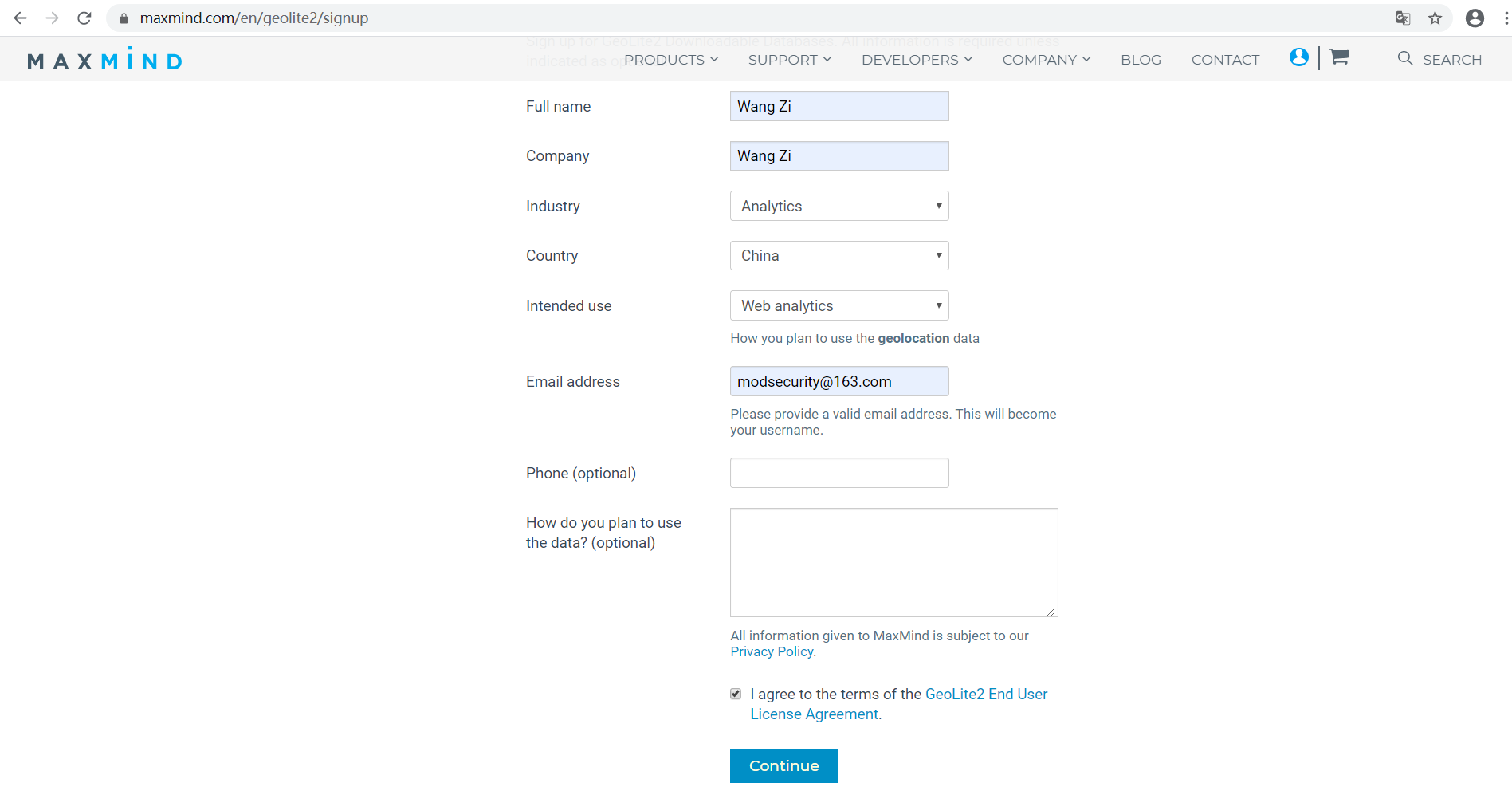

如何注册MAXMIND账户并下载免费的GeoIP数据库

本文主要介绍如何注册MAXMIND账户并下载免费的GeoIP数据库。如果需要使用ModSecurity搭配GeoIP数据库来拦截非指定国家的所有IP,可参见文章:http://www.modsecurity.cn/practice/post/14.html首先,访问https://www.maxmind.com/en/geolite2/signup注册用户名:个人全名(Full name)与公司名(Company)可全部填写个人名字;行业(Industry)可随意选择,我选择的是数据分析(Analytics);国家...

-

ModSecurity配置GeoIP模块来拦截非指定国家的所有IP

本文主要介绍,通过配置GeoIP模块,来使ModSecurity拦截非中国IP地址的访问。一、前提介绍GeoIP数据库目前有两种格式,GeoLite(.dat文件)与 GeoLite2(.mmdb文件)。ModSecurity v2需要使用.dat格式,ModSecurity v3则使用.mmdb格式。.dat格式的GeoIP文件目前已不再更新,因此如果使用的是ModSecurity v2版本,我们则需要使用CSV文件来生成.dat格式的数据库,生成方法见本文第五节。二、下载GeoIP数据库点击此处可下载GeoLi...

-

ModSecurity v2与v3版本的区别

本文将从三个方面讲述ModSecurity v2版本与v3版本的主要区别。最新结论(20220114):请勿在Nginx使用ModSecurity V2版本,V2版本与Nginx存在兼容问题,且目前官方团队明确表示不会进行修复。一、实现机制不同ModSecurity在最初设计的时候,它只是Apache的一个扩展模块,随着时间的推移、用户量的增加,为了满足用户的需求,该项目增加了对Nginx以及IIS的支持,但由于其本身是Apache的一个模块,因此在编译以及运行时,都离不开Apache这个主体,意思就是,即便是在N...

-

ModSecurity日志保存至MySQL数据库(通过Logstash)

本文主要介绍如何使用Logstash,将ModSecurity的JSON格式的审计日志保存至MySQL数据库中。测试环境:操作系统:CentOS-7-x86_64-DVD-1810.iso;JDK:jdk-8u241-linux-x64.tar.gz;Logstash:logstash-5.6.16.tar.gz;JDBC:mysql-connector-java-5.1.48.jar;一、软件上传将上述JDK及Logstash的软件压缩包下载后,上传至服务器/usr/local目录下并解压,将JDBC上传至解压后...

-

CentOS 7下Nginx+ModSecurity(3.0.x)安装教程及配置WAF规则文件

本文主要介绍ModSecurity v3.0.x在CentOS+Nginx环境下的安装、WAF规则文件配置、以及防御效果的验证,因此对于Nginx仅进行简单化安装。请注意,个人目前并不建议在Nginx上使用ModSecurity v3.*的版本,原因如下:1、ModSecurity v2版本中的部分指令在ModSecurity v3版本中目前并不支持;2、相较于ModSecurity v2,ModSecurity v3会导致Nginx的并发性能大幅下降,详细数据可参见CentOS下对安装不同ModSecurity版...

-

CentOS 7下Apache+ModSecurity(3.0.3)安装教程及配置WAF规则文件

本文主要介绍ModSecurity v3.0.3在CentOS+Apache环境下的安装、WAF规则文件配置、以及防御效果的验证,因此对于Apache仅进行简单化安装。注意,目前不建议在Apache环境下使用ModSecurity v3.0.3,ModSecurity与Apache的连接器(ModSecurity-apache connector)目前处于测试阶段,因此本文仅供阅读者进行研究测试,仅供熟悉ModSecurity v3.0.3在Apache下的安装步骤。生产环境请使用ModSecurity v2.9....